Un simple projet de bricolage a mis en lumière une faille de sécurité majeure dans des objets connectés. En tentant de relier son aspirateur robot à une manette de console, un programmeur français affirme avoir pu accéder involontairement aux données, notamment de caméras, de milliers d’appareils similaires. Un événement qui relance les inquiétudes autour de la cybersécurité des équipements domestiques intelligents.

Un piratage involontaire de milliers de robots aspirateurs, avec une manette de PS5

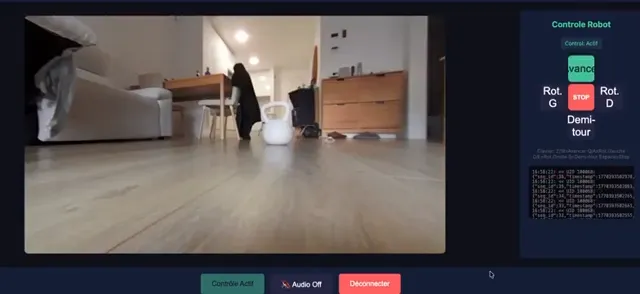

À l’origine de l’incident, Sammy Azdoufal, ingénieur français installé à Barcelone, cherchait simplement à téléguider son robot aspirateur DJI Romo avec une manette de PlayStation 5. Pour ce faire, il s’est intéressé aux communications entre DJI Home, l’application mobile associée et le cloud du fabricant, afin de comprendre les instructions envoyées à l’appareil lors de ses déplacements.

« Il y a une appli liée à l’aspirateur […] Donc j’ai essayé de comprendre ce que l’appli envoyait au robot quand je déplaçais le robot », a expliqué l’ingénieur à l’AFP.

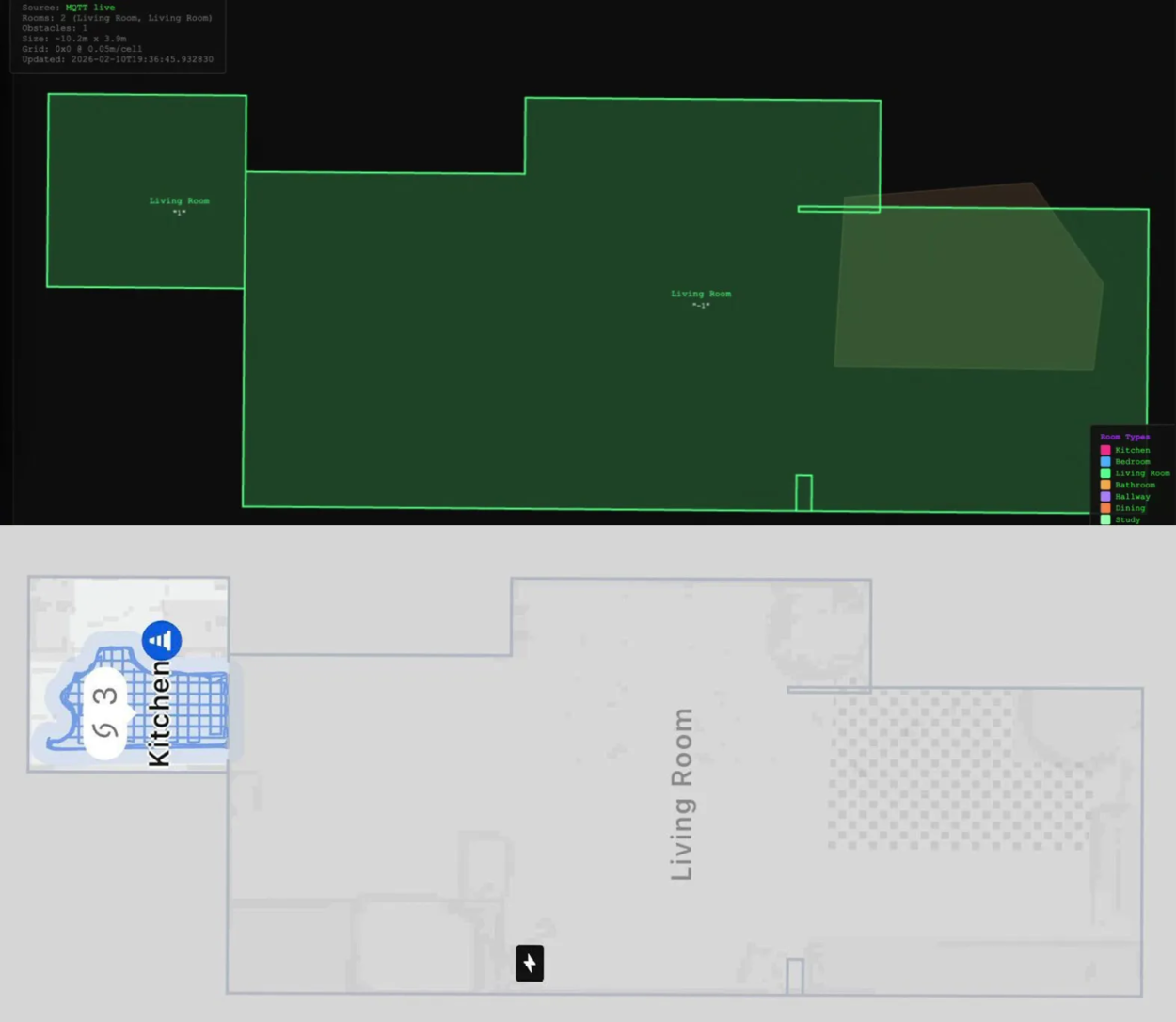

Le développeur a ensuite cherché à ajouter un signal sonore capable d’indiquer un niveau de batterie faible. C’est en poursuivant ses manipulations pour intégrer cet indicateur qu’il a été étonné, puis « un peu effrayé », d’accéder, via ses identifiants, aux données de près de 7 000 aspirateurs à travers 24 pays. Flux vidéo, microphones, cartes détaillées des habitations et données d’activité figuraient parmi les informations accessibles.

« Vous pouvez avoir un plan complet de toutes les pièces, vous pouvez avoir accès à la caméra, au micro », décrit-il.

Alerté par cette découverte, le programmeur affirme avoir immédiatement contacté le fabricant, puis le média spécialisé The Verge pour signaler la vulnérabilité. Une démonstration a notamment permis d’obtenir le plan précis du logement d’un journaliste à partir du numéro de série à 14 chiffres d’un aspirateur récemment testé.

DJI Romo : une faille côté serveur rapidement corrigée par DJI

D’après les éléments rapportés, l’origine du problème se situerait au niveau des serveurs du fabricant chinois. Le système aurait accordé un accès étendu lors de la connexion, sans vérifier correctement que l’utilisateur était bien propriétaire d’un seul appareil à l’aide d’un jeton de sécurité unique.

Cette faille aurait permis d’accéder en temps réel aux caméras d’autres utilisateurs, d’activer leur microphone, de suivre les déplacements des robots ou encore de compiler des plans de logements en 2D. Sammy Azdoufal insiste toutefois sur le fait de n’avoir « rien piraté » et d’être « tombé sur une énorme faille de sécurité » en tentant simplement de faire fonctionner son système bidouillé.

De son côté, le groupe DJI, basé à Shenzhen, indique avoir « identifié une vulnérabilité affectant DJI Home lors d’un examen interne fin janvier et y avoir remédié immédiatement ». L’entreprise affirme que deux mises à jour ont été déployées début février, sans action requise de la part des utilisateurs.

« Nous prenons au sérieux les signalements de la communauté sécuritaire et nous les examinons rapidement », précise le fabricant dans un communiqué.

DJI ajoute qu’elle travaille à renforcer les mécanismes de vérification par code PIN. L’entreprise assure par ailleurs utiliser un « chiffrement conforme aux standards de l’industrie » et des systèmes « protégés par des dispositifs de sécurité à plusieurs niveaux ».

Les objets IA et robots connectés, nouvelles cibles des hackers

Au-delà de l’incident lui-même, cette découverte relance le débat sur la sécurité des équipements connectés présents dans les foyers. Les aspirateurs autonomes, à l’image du modèle Romo commercialisé jusqu’à plus de 1 200 ou 1 300 € selon les versions, sont capables de cartographier précisément les logements grâce à leurs capteurs embarqués.

Une partie de ces données audiovisuelles est généralement stockée sur les serveurs du fabricant, ce qui augmente les risques de fuite ou d’exploitation malveillante. Plans d’habitation, flux vidéo ou données d’activité pourraient ainsi constituer des informations sensibles face à d’éventuels cambrioleurs. Pour Alan Woodward, professeur d’informatique à l’université de Surrey, ces incidents montrent que « la sécurité est un peu négligée » par certains fabricants. Il estime que la course à l’innovation et aux fonctionnalités peut conduire à des vulnérabilités.

« On a souvent cette idée […] qu’il faut innover pour rester compétitif, être le moins cher et proposer de nouvelles fonctionnalités. Mais le problème, c’est que l’on a appris très tôt dans le développement logiciel que cette approche engendre inévitablement des failles de sécurité », explique-t-il au Gardian.

Avec la multiplication des appareils intelligents et l’émergence d’outils d’intelligence artificielle capables d’analyser du code, la découverte et l’exploitation de telles failles pourraient par ailleurs devenir plus accessibles. On le constate notamment avec le hacking d’agents IA sur ChatGPT Atlas et Comet, les nouveaux navigateurs web boostés à l’IA d’OpenAI et Perplexity. Ou encore par le piratage de robots humanoïdes par de simples commandes vocales.

Si la vulnérabilité identifiée sur les aspirateurs DJI Romo a depuis été corrigée, l’épisode illustre les risques inhérents à des appareils capables de collecter en permanence des données dans des espaces privés. À mesure que les objets connectés se multiplient dans les foyers, la question de la protection des informations devient centrale dans les débats sur la cybersécurité.

Malgré les correctifs, Sammy Azdoufal peut toujours contrôler son propre robot aspirateur avec sa manette de PS5. Il a également publié sa création sur Github pour en faire profiter d’autres utilisateurs. Cela vous donne-t-il envie de tester ?

Certains liens de cet article peuvent être affiliés.